【ノーコード】Bubbleのセキュリティは弱い?懸念と5つの対策について

開発するシステムにおいてセキュリティは欠かせない非機能要件の一つと言えるでしょう。そんな中、ノーコードに興味を持った方の中には「ノーコード開発ってセキュリティ的に大丈夫なの?」と思われている方もいるはずです。

そこで本記事では代表的なノーコードツールであるBubbleに絞ってセキュリティに関する懸念と対策について解説していきたいと思います。

目次

【結論】ノーコードツールBubbleのセキュリティは弱くない。むしろ強い

結論から申し上げると、ノーコードツールであるBubbleのセキュリティは弱くありません。むしろ強いと言えるレベルです。

Security is always top-of-mind as we further build and improve the Bubble platform. All Bubble apps benefit from the security investments we have made. 出典:https://bubble.io/security

Bubbleのセキュリティの専用ページには上記の通り、セキュリティの重要性を説いており積極投資していることがわかるでしょう。

同ページにはBubbleでは以下6つのセキュリティ対策が施されていると記載があります。

- Bubbleは、SOC2、CSA、ISO27001などの認定に準拠しているAWS上に構築されている

- 自動化されたコードテスト、(OWASP Top10を含む)脆弱性テスト、および継続的な監視テクノロジを使用している

- Bubbleアプリは、いつでも自分のデータのポイントインタイムデータリカバリにアクセスすることができる

- Bubbleアプリにはログが付属しているため、アプリがバックグラウンドで行ったことを確認できる

- AWS RDSのAES-256暗号化を使用して、保管中のデータを暗号化している

- アプリのデータは、ユーザー定義のプライバシー ルールによってアプリケーション レベルで保護される

以上から、Bubbleのセキュリティは強く、尚且つ今後もセキュリティ対策に向けた投資が行われていくことが期待できます(^^)

ノーコードツールであるBubbleのセキュリティは強い。そしてセキュリティに対して今後も積極的に投資がなされていくことが期待できる。

それでもBubbleアプリで個人情報が漏洩してしまっている理由は?

さて前章でBubbleのセキュリティは弱くない、むしろ強いことが分かったかと思います。

それでも、国内外多くのBubbleアプリで個人情報が漏洩していることも事実です。なぜ情報が漏洩してしまうのか?

原因は開発者による設定不備にあります。

Bubble側も注意喚起のためにトピックを立ててます。(なお、トピック内で案内されているセキュリティ対策については後述)

そのため、開発者側で適切なセキュリティ設定をBubbleアプリに施してあげれば基本的に問題となることはないでしょう。

Bubbleアプリで個人情報が漏洩してしまっているのは開発者によるセキュリティ設定不備が原因である。

【ノーコード】Bubbleで最低限すべきセキュリティ対策5選

ここまでの話を踏まえて、本章ではBubbleで最低限しておいた方が良いセキュリティ対策を5つ紹介していきたいと思います。

特に1つ目と2つ目に関しては正しくセキュリティ設定が行われていないと非常に深刻な状況にあると言えるので対策必須です・・・。

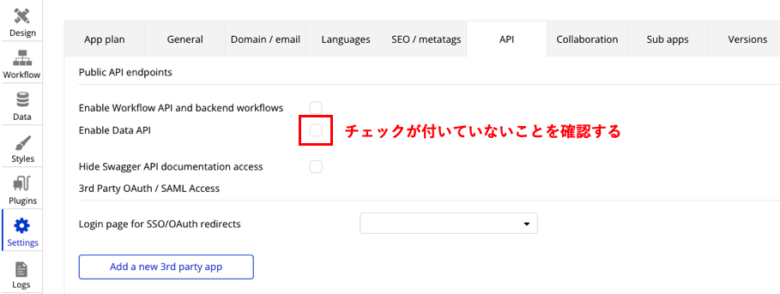

セキュリティ対策①Data APIの設定を正しく行う<必須>

Bubbleの管理画面から「Settings」→「API」タブを開き「Enable Data API」にチェックが付いていないことを確認してください。

「Enable Data API」にチェックが付いている状態だとData APIのURLにアクセスするだけでデータを簡単に取得することができる、言わばデータ取り放題状態にあると言えます。

Bubbleの専門知識を有する方がAPI提供システムを開発する場合を除けば「Enable Data API」にチェックを入れるケースというのはまずないはずなので確認しておきましょう。

セキュリティ対策②Privacy Rulesの設定を行う<必須>

Bubbleの「Data」→「Privacy」にてデータのPrivacy Rules設定の確認が可能です。

Data typeごとに適切なPrivacy Rulesの設定がなされているか確認しておきましょう。

個人情報が格納されているData TypeのEveryone else (default permissions)のView all fieldsにチェックが入っている場合、JavaScriptに関する基本的な知識を持ち合わせている攻撃者が容易に個人情報を取得可能な状況なのでかなり危険であると言えます。

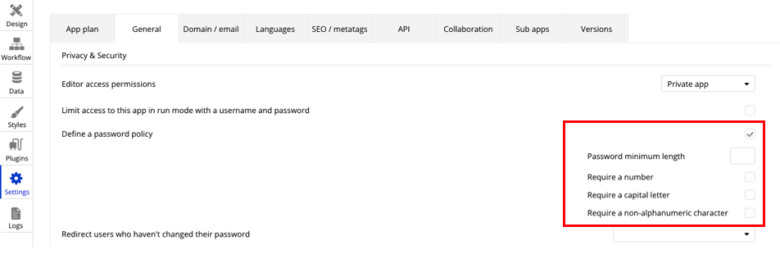

セキュリティ対策③パスワードポリシーを設定する<推奨>

Bubbleの「Settings」→「General」の「Define a password policy」にチェックを入れることでパスワードポリシーの設定が可能です。

「Define a password policy」にチェックを入れると以下の項目が表示されるのでポリシー要件に応じた設定を行いましょう。

| Password minimum length | パスワードの最小の長さ |

|---|---|

| Require a number | 数字を必須とするか |

| Require a capital letter | 大文字を必須とするか |

| Require a non-alphanumeric character | 記号を必須とするか |

セキュリティ対策④reCAPCHAによるスパム対策<推奨>

reCAPTCHAとは、Googleが無料で提供しているBotと人間を判別するためのサービスで、「私はロボットではありません」という表示を一度は目にしたことがあるでしょう。

reCAPRCHAのメリットは、botによる攻撃を防げる(スパム対策になる)ことです。

botによるフォーム登録は運用者にとってノイズとなりますし、ウィルスに感染させたり、個人情報を抜き出そうとしてきたりと百害あって一利なしの代物と言えます。

なお、reCAPTCHAをBubbleアプリに導入する方法については上の記事で詳しく解説しているので合わせて読んでいただけると幸いです。

セキュリティ対策⑤クレジットカード情報は自身で管理せずStripeのような外部サービスを利用する<推奨>

Bubbleはセキュリティ対策がなされた信頼できるノーコードツールです。前述した通りデータの暗号化も当然なされております。

しかし、クレジットカード情報のような決して漏れてはならないような個人情報に関してはご自身で管理しない方針とし、外部の専門サービスを利用した方が無難です。例えば、クレジットカード決済機能をBubbleアプリに導入するのであれば、Stripeのような実績あるサービスを利用しましょう。

Stripeプラグインを用いてBubbleアプリにクレジットカード決済機能を実装する方法については上の記事にて詳しく解説しているので気になる方は合わせて確認してみてください。

Bubbleのセキュリティ強度自体は高いが、アプリ側の設定ミスがあると致命的なセキュリティホールとなり得るので注意する。

【ノーコード】Bubbleのセキュリティは弱い?懸念と5つの対策について|まとめ

ここまでノーコードツールであるBubbleのセキュリティに関する懸念と情報漏洩が起きている原因、最低限しておくべき対策について解説してきましたがいかがだったでしょうか?

Bubble自体のセキュリティ強度は高いものの、開発者自身の設定ミスによってはセキュリティリスクに晒されることが分かったかと思います。Bubbleでアプリ開発をされる場合は本記事で紹介したセキュリティ対策を講じてアプリの安全性を高めるようにしてください。

本記事がノーコードツールBubbleのセキュリティに関するあなたの理解促進のお役に少しでも立てたのなら幸いです。ではっ